Sichere Architektur für SaaS: Der Guide für Gründer

Wie Gründer und CTOs eine DSGVO-konforme, skalierbare und Security-by-Design-orientierte Architektur aufbauen, die unter realem Wachstumsdruck standhält.

Wer ein B2B-SaaS-Produkt aufbaut und dabei Sicherheit als nachgelagerte Aufgabe behandelt, zahlt den Preis fast immer zum ungünstigsten Zeitpunkt. Das typische Muster: Eine erste Wachstumsphase nach dem Launch offenbart plötzlich Lücken im Datenzugriff, weil die Architektur ursprünglich für zehn Nutzer ausgelegt war, nicht für tausend. Sicherheit lässt sich nicht einfach aufschrauben wie ein Upgrade. Dieser Guide erklärt systematisch, wie Gründer und CTOs von Anfang an eine DSGVO-konforme, skalierbare und sicherheitsorientierte Architektur aufbauen, die auch unter realem Wachstumsdruck standhält.

Inhaltsverzeichnis

- Grundlagen der sicheren Architektur für B2B-SaaS

- Vorbereitung: Tools, Methoden und Anforderungen

- Schritt für Schritt: Sichere Architektur implementieren

- Kontrolle und Verifizierung: Sicherheit laufend prüfen

- Erfahrungen aus der Praxis: Warum Security-by-Design den Unterschied macht

- Mit Experten die sichere Architektur meistern

- Häufig gestellte Fragen zur sicheren Architektur

Wichtige Erkenntnisse

| Punkt | Details |

|---|---|

| Security-by-Design umsetzen | Sicherheit früh und systematisch anhand bewährter Prinzipien und Checklisten planen. |

| DSGVO als Architekturbasis | Alle technischen Entscheidungen DSGVO-Anforderungen berücksichtigen und dokumentieren lassen. |

| Tools und Methoden auswählen | Auf geprüfte Automatisierungs- und Checklisten-Tools für eine robuste Security-Architektur setzen. |

| Regelmäßige Sicherheitsprüfung | Integrative Tests und kontinuierliche Kontrolle sichern nachhaltige Compliance und Schutz. |

| Expertenhilfe für komplexe Fälle | Bei Unsicherheiten ist professionelle Beratung die beste Investition zum Schutz von Produkt und Kunden. |

Grundlagen der sicheren Architektur für B2B-SaaS

Sichere Softwarearchitektur beginnt nicht mit Tools oder Checklisten. Sie beginnt mit einer Designentscheidung: Sicherheit als strukturelles Merkmal des Systems zu verstehen, nicht als nachträgliche Schutzschicht.

Security-by-Design versus Security-by-Default

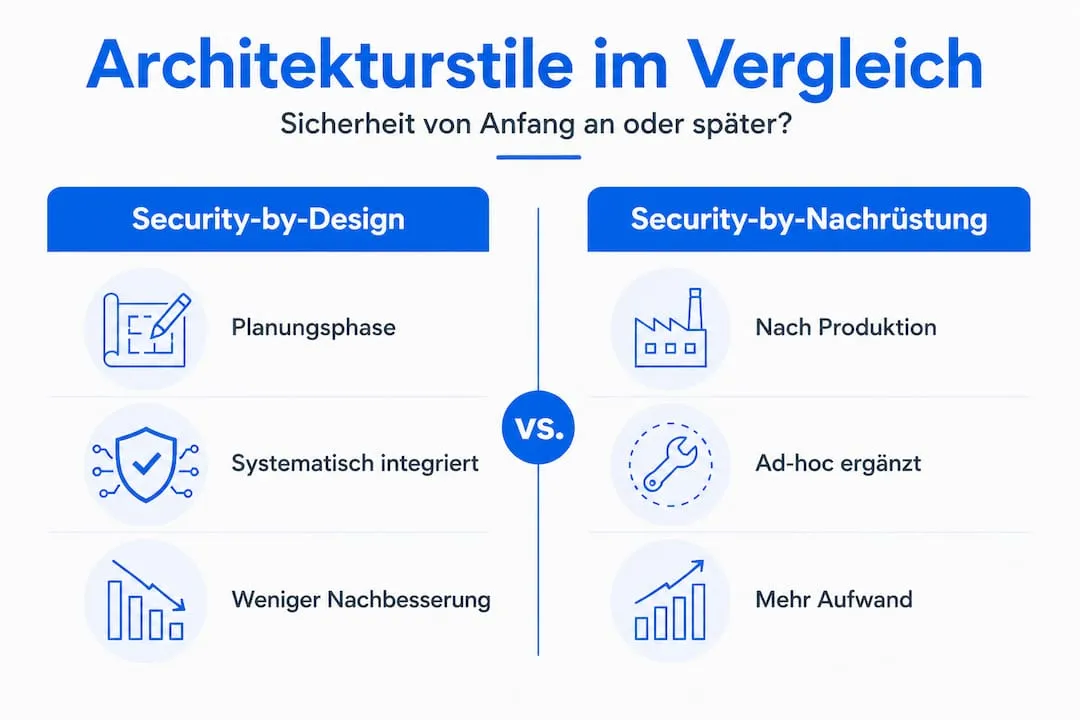

Beide Konzepte werden oft vermischt, bezeichnen aber unterschiedliche Ansätze. Security-by-Design bedeutet, dass Sicherheitsprinzipien während der gesamten Planungs- und Entwicklungsphase aktiv berücksichtigt werden. Jede Architekturentscheidung wird mit der Frage verknüpft: Wie kann dieses Subsystem angegriffen werden, und wie vermeiden wir die Angriffsfläche von vornherein?

Security-by-Default beschreibt dagegen den Zustand eines ausgelieferten Systems. Standardkonfigurationen sind sicher. Offene Ports, weite Berechtigungen oder fehlende Verschlüsselung existieren nicht im Ausgangszustand. Beides zusammen ergibt eine Architektur, die 22 Sicherheitsprinzipien im gesamten Produktlebenszyklus systematisch umsetzt — wie das ENISA Security-by-Design-and-Default-Playbook beschreibt.

| Merkmal | Security-by-Design | Security-by-Nachrüstung |

|---|---|---|

| Zeitpunkt | Planungsphase | Nach Produktionsrelease |

| Kosten | Niedrig (präventiv) | Hoch (reaktiv) |

| Wirksamkeit | Strukturell verankert | Punktuell begrenzt |

| DSGVO-Konformität | Integriert nachweisbar | Schwer dokumentierbar |

| Skalierbarkeit | Von Anfang an berücksichtigt | Erfordert Rewrite |

Zentrale Architekturprinzipien

Drei Prinzipien bilden das Fundament einer sicheren Systemarchitektur für B2B-SaaS-Produkte:

- Trennung von Verantwortlichkeiten (Separation of Concerns): Jede Komponente hat exakt eine definierte Funktion. Authentifizierungslogik liegt nicht in der Geschäftslogik. Datenzugriff ist von Präsentationsschichten isoliert.

- Modularität: Das System besteht aus entkoppelten Bausteinen, die unabhängig voneinander aktualisiert, geprüft und ausgetauscht werden können. Ein Sicherheitsvorfall in einem Modul breitet sich nicht automatisch auf andere aus.

- Least Privilege (Minimalprinzip): Jeder Dienst, jeder Nutzer und jeder Prozess erhält nur die Berechtigungen, die für seine spezifische Funktion zwingend notwendig sind. Keine weitreichenden Admin-Rollen als Standard.

Die DSGVO schreibt technische und organisatorische Maßnahmen (TOMs) vor, die diese Prinzipien direkt widerspiegeln. Datensparsamkeit, Zweckbindung und Zugriffsprotokollierung sind keine optionalen Features, sondern rechtliche Anforderungen, die in der Architektur abgebildet werden müssen. Wer skalierbare Softwarearchitektur von Anfang an DSGVO-konform gestaltet, spart erheblichen Aufwand bei späteren Audits.

"Eine sichere Architektur ist kein Sicherheitsprodukt. Sie ist eine Designeigenschaft des gesamten Systems, die in jeder Schicht sichtbar sein muss."

Weitere Engineering-Perspektiven zu diesem Thema zeigen, wie führende Teams diese Prinzipien operationalisieren und welche konkreten Architekturentscheidungen besonders häufig über langfristigen Erfolg oder technische Schulden entscheiden.

Vorbereitung: Tools, Methoden und Anforderungen

Bevor auch nur eine Zeile Code geschrieben wird, sollte die Architektur auf einem dokumentierten Fundament stehen. Die Vorbereitungsphase entscheidet, ob das spätere System nachweisbar sicher ist oder lediglich intuitiv gebaut wirkt.

Übersicht der wichtigsten Architektur-Tools und Methoden

Die Auswahl der richtigen Werkzeuge ist eine strategische Entscheidung, keine reine Technikfrage. Folgende Kategorien decken den gesamten Sicherheitslebenszyklus ab:

- Bedrohungsmodellierung: STRIDE (Spoofing, Tampering, Repudiation, Information Disclosure, Denial of Service, Elevation of Privilege) ist ein bewährtes Framework für die systematische Identifikation von Angriffsvektoren. OWASP Threat Dragon unterstützt die visuelle Modellierung.

- Statische Code-Analyse (SAST): Tools wie SonarQube oder Checkmarx analysieren den Quellcode auf bekannte Sicherheitsmuster, bevor das System läuft.

- Dependency-Scanning: Snyk oder OWASP Dependency-Check identifizieren verwundbare Bibliotheken in der Abhängigkeitskette — ein in der Startup-Welt häufig vernachlässigtes Risiko.

- Infrastruktur-as-Code-Prüfung: Terraform-Konfigurationen und Kubernetes-Manifeste werden mit Checkov oder Trivy auf unsichere Standardkonfigurationen geprüft.

- Penetrationstests: Automatisierte Basis-Scans mit OWASP ZAP, ergänzt durch manuelle Penetrationstests vor kritischen Releases.

| Tool-Kategorie | Beispiel-Tools | Einsatzzeitpunkt |

|---|---|---|

| Bedrohungsmodellierung | STRIDE, OWASP Threat Dragon | Designphase |

| Statische Analyse (SAST) | SonarQube, Checkmarx | Entwicklungsphase |

| Dependency-Scanning | Snyk, OWASP Dependency-Check | CI/CD-Integration |

| IaC-Sicherheit | Checkov, Trivy | Infrastrukturplanung |

| Dynamische Tests (DAST) | OWASP ZAP, Burp Suite | Pre-Release |

Anforderungen klar definieren

Die Definition der Anforderungen vor der Implementierung ist kein bürokratischer Akt. Sie ist die Grundlage für alle nachfolgenden Sicherheitsentscheidungen. Drei Dimensionen müssen dabei vollständig erfasst werden:

Skalierbarkeit: Welche Lastprofile sind zu erwarten? Ein B2B-SaaS-Produkt mit hundert Kunden beim Launch kann innerhalb von zwölf Monaten zehntausend Nutzer verwalten. Sicherheitsmechanismen wie Rate Limiting, Session-Management und Datenbankzugriffskontrollen müssen von Anfang an für diesen Faktor ausgelegt sein.

DSGVO-Anforderungen: Welche Datenkategorien werden verarbeitet? Wo werden Daten gespeichert? Hosting in Deutschland oder der EU ist eine architektonische Entscheidung, keine nachträgliche Option. Auftragsverarbeitungsverträge, Löschroutinen und Auskunftsprozesse müssen technisch abgebildet sein.

Sicherheitsziele: Was sind die schutzbedürftigen Güter des Systems? Kundendaten, Zahlungsinformationen, Vertragsunterlagen? Für jedes Asset wird ein Schutzbedarf definiert, der die Architekturentscheidungen steuert. Praktische Umsetzungsansätze helfen dabei, diese Anforderungen in konkrete Architekturmuster zu übersetzen.

Das ENISA-Playbook bestätigt, dass Checklisten und Evidenzforderungen für KMU besonders praktisch nutzbar sind, weil sie den Aufwand für Dokumentation und Nachweise strukturieren, ohne unnötige Komplexität zu erzeugen. Die Technische Bibliothek von H-Studio enthält ergänzende Ressourcen für die strukturierte Anforderungsanalyse.

Profi-Tipp: Die Tool-Auswahl früh mit allen relevanten Stakeholdern abstimmen. Besonders wichtig: die Dokumentation der Schnittstellen zwischen Sicherheitstools und CI/CD-Pipeline. Lücken in der Schnittstellendokumentation führen später zu Prüflücken, die im Audit auffallen.

Schritt für Schritt: Sichere Architektur implementieren

Die Umsetzung einer sicheren Architektur folgt einer klaren Sequenz. Jeder Schritt baut auf dem vorherigen auf und erzeugt dokumentierbare Sicherheitsmerkmale.

1. Architekturgründung: Trennung von Verantwortlichkeiten umsetzen

Der erste Implementierungsschritt ist die strukturelle Trennung der Systemkomponenten. In einer typischen Java/Spring-Boot-Architektur bedeutet das: separate Services für Authentifizierung, Autorisierung, Geschäftslogik und Datenzugriff. Keine Service-Klasse übernimmt mehrere dieser Rollen gleichzeitig.

In der Praxis wird dies durch eine geschichtete Architektur (Layered Architecture) oder Ports-and-Adapters-Pattern (Hexagonale Architektur) umgesetzt. Letztere hat den Vorteil, dass Sicherheitstests für jeden Adapter isoliert geschrieben werden können, ohne die Kernlogik zu berühren. Für Microservices-basierte Systeme wird zusätzlich ein API-Gateway als zentraler Eintrittspunkt implementiert, der Authentifizierung und Rate Limiting vor allen nachgelagerten Services übernimmt.

2. Default Hardening: Standardisierte Schutzmechanismen

Jedes System startet in einem maximal restriktiven Zustand. Konkrete Maßnahmen:

- HTTPS als einziges erlaubtes Transportprotokoll, HTTP-Anfragen werden automatisch umgeleitet.

- Datenbankverbindungen nur über verschlüsselte Verbindungen mit Zertifikatvalidierung.

- Kein direkter Datenbankzugriff aus dem öffentlichen Netz, ausschließlich über dedizierte Service-Layer.

- Standardpasswörter für alle Systemkomponenten beim ersten Start zwingend ersetzen.

- Security-Header (Content Security Policy, HSTS, X-Frame-Options) als Standard in allen HTTP-Responses.

3. Operational Integrity: Automatisierte Sicherheitstests

Sicherheit ist kein einmaliger Zustand. Sie muss bei jedem Deployment verifiziert werden. Die ENISA-Playbooks bieten konkrete Umsetzungsanweisungen, wie Security-by-Design in automatisierte Prozesse überführt wird.

In der CI/CD-Pipeline wird dafür Folgendes implementiert:

- Pre-Commit-Hooks: Verhindern das Einchecken von Secrets wie API-Keys oder Passwörtern, mit Tools wie git-secrets oder detect-secrets.

- Build-Phase: SAST-Scanner analysieren den Code bei jedem Commit. Kritische Findings blockieren den Build-Prozess.

- Test-Phase: Sicherheitsrelevante Unit- und Integrationstests prüfen Zugriffskontrollen, Inputvalidierung und Fehlerverhalten.

- Deployment-Phase: IaC-Scans prüfen Infrastrukturkonfigurationen vor der Auslieferung. Unsichere Terraform-Module werden abgelehnt.

4. Guided Protection: Nutzerfreundliche Sicherheitsführung

Ein häufig vernachlässigter Aspekt ist die Sicherheitsführung für Endnutzer. Schlechte UX bei Sicherheitsfunktionen führt zu unsicherem Nutzerverhalten. Konkret bedeutet das:

- Klare Passwortanforderungen mit Echtzeit-Feedback, keine kryptischen Fehlermeldungen nach dem Absenden.

- Multi-Faktor-Authentifizierung (MFA) als empfohlener Standard, nicht als versteckte Option.

- Sitzungsverwaltung mit transparentem Timeout und klarer Kommunikation über aktive Sitzungen.

- Datenschutzeinstellungen für Nutzer zugänglich und verständlich gestaltet.

Profi-Tipp: Ein häufiger Fehler ist es, MFA erst nach dem Launch als Feature-Request einzuplanen. Die Integrationskosten für MFA steigen erheblich, wenn das Identitätssystem bereits in Produktion ist. OAuth2/OIDC-Flows mit MFA-Support sollten ab Sprint eins eingeplant werden.

Statistik: Systeme, die von Beginn an Security-by-Design implementieren, reduzieren die Kosten für Sicherheitsvorfälle und nachträgliche Korrekturen nach Studienlage durchschnittlich um den Faktor 6 im Vergleich zu Systemen, bei denen Sicherheit nachgerüstet wird.

Die konkreten Umsetzungsbeispiele aus verschiedenen Branchen und Produktdomains zeigen, wie diese Schritte je nach Regulierungsumfeld variieren. Im Blog-Bereich für Web-Entwicklung finden sich ergänzende technische Detailbeschreibungen für die Implementierungsphase.

Kontrolle und Verifizierung: Sicherheit laufend prüfen

Nach der Implementierung beginnt der kontinuierliche Betrieb. Sicherheit ist kein statischer Zustand, den ein System nach einem erfolgreichen Deployment dauerhaft innehat. Sie muss aktiv gepflegt, geprüft und dokumentiert werden.

Wichtige Prüfmethoden und Release Gates

Ein Release Gate ist ein definierter Prüfpunkt, den ein Software-Release passieren muss, bevor es in die Produktion gelangt. Ohne Evidenz, also nachweisbare Ergebnisse der Sicherheitsprüfungen, wird kein Release freigegeben. Das ENISA-Playbook definiert: Evidenz und Prüfungen als Release Gate sind für sichere Software zwingend erforderlich.

Folgende Prüfmethoden gehören in jeden Verifizierungsprozess:

- Automatisierte SAST- und DAST-Scans bei jedem Release-Kandidaten — mit dokumentierten Ergebnissen und definierten Schwellenwerten für akzeptable Findings.

- Penetrationstests mindestens einmal jährlich sowie vor Major-Releases durch unabhängige Sicherheitsexperten.

- Dependency-Audits nach jeder Aktualisierung von Drittbibliotheken, um neu bekannte Schwachstellen (CVEs) sofort zu erkennen.

- Konfigurationsreviews für Cloud-Infrastruktur und Kubernetes-Cluster auf Basis von CIS-Benchmarks.

- Datenschutz-Folgenabschätzungen (DSFA) für neue Datenverarbeitungen, systematisch in der Architektur dokumentiert.

Evidenz sammeln und dokumentieren

Dokumentation ist nicht Bürokratie. Sie ist das operative Gedächtnis des Systems und die Grundlage für Audits, Investorengespräche und Kundenzertifizierungen. Relevante Evidenztypen:

- Scan-Reports: Exportierte Ergebnisse aus SAST/DAST-Tools mit Zeitstempel und Versionsbezug.

- Penetrationstest-Berichte: Ergebnisse mit Risikoklassifizierung und Korrekturnachweis.

- Change-Logs für Sicherheitsmaßnahmen: Wann wurde welche Konfiguration geändert, aus welchem Anlass?

- Zugriffsprotokoll-Auszüge: Für DSGVO-relevante Systeme regelmäßig gesichert und archiviert.

"Sicherheitsdokumentation, die im Ernstfall nicht auffindbar ist, hat keinen Wert. Systeme zur automatischen Evidenzsammlung sind keine Komfortfunktion, sondern betriebliche Notwendigkeit."

Typische Fehler in der Sicherheitsprüfung vermeiden

Drei Muster treten in der Praxis besonders häufig auf:

- Prüfung nur bei Verdacht: Sicherheitschecks werden nicht routinemäßig durchgeführt, sondern erst nach einem Sicherheitsvorfall. Damit geht jede präventive Wirkung verloren.

- Fehlende Prüfverantwortung: Es ist unklar, wer im Team für die Durchführung und Dokumentation von Sicherheitsprüfungen zuständig ist. Verteilte Verantwortung ist faktisch keine Verantwortung.

- Testabdeckung ohne Geschäftskontext: Automatisierte Tests prüfen technische Parameter, aber nicht, ob die Zugriffskontrollen tatsächlich die Geschäftsregeln widerspiegeln. Ein Nutzer mit Rolle »Gast« darf keine Administratorfunktionen aufrufen, auch wenn das System technisch korrekt konfiguriert ist.

Konkrete Startup-Projektbeispiele illustrieren, wie diese Kontrolllücken in der Praxis entstehen und mit welchen Gegenmaßnahmen sie strukturell geschlossen werden. Wer zudem komplexe Datenflüsse verwaltet, findet in den Ansätzen für Analytics Pipelines ergänzende Sicherheitsbetrachtungen für datenzentrierte Systemkomponenten.

Profi-Tipp: Compliance-Checks im CI/CD-System sollten sowohl blockierende als auch informierende Regeln enthalten. Blockierende Regeln verhindern das Deployment bei kritischen Findings. Informierende Regeln melden mittlere Risiken an das Sicherheitsteam, ohne den Entwicklungsprozess zu stoppen. Diese Trennung verhindert sowohl Sicherheitslücken als auch Produktivitätsverluste durch übermäßig restriktive Automatisierung.

Erfahrungen aus der Praxis: Warum Security-by-Design den Unterschied macht

Es gibt eine unbequeme Wahrheit, die in Sicherheitsberatungen selten direkt ausgesprochen wird: Die meisten Startups, die nach zwölf bis achtzehn Monaten ein Sicherheitsproblem haben, hatten es von Anfang an. Es war nur noch nicht sichtbar.

Sicherheitsprobleme wachsen mit dem System. Eine fehlende Zugriffsvalidierung in einem Endpoint, der bei hundert Nutzern nie getestet wurde, wird bei zehntausend Nutzern zum Einfallstor. Ein fehlerhaftes Berechtigungsmodell, das beim MVP-Launch niemanden gestört hat, blockiert beim Enterprise-Sales-Prozess plötzlich die ISO-27001-Zertifizierung.

Der eigentliche Unterschied zwischen Teams, die Security-by-Design erfolgreich umsetzen, und denen, die es nicht tun, liegt nicht im technischen Wissen. Er liegt in der Designdisziplin. Die Frage »Wie kann das schiefgehen?« wird bei jeder Architekturentscheidung gestellt, nicht erst im Nachgang.

Ein weiterer unterschätzter Faktor ist die Sicherheitskultur im Team. Sicherheit als kollektive Verantwortung zu etablieren ist schwerer als die Implementierung jedes einzelnen technischen Mechanismus. Teams, die Sicherheit als Qualitätsmerkmal verstehen und nicht als Aufgabe des Sicherheitsbeauftragten, produzieren nachweislich robustere Systeme. Das zeigt sich besonders im Review-Prozess: Wenn Code-Reviews systematisch auch Sicherheitsaspekte berücksichtigen, werden Probleme identifiziert, bevor sie in die Produktion gelangen.

Präventives Design kostet Zeit. Nachträgliches Fixen kostet deutlich mehr — und das nicht nur in Entwicklerstunden. Ein Sicherheitsvorfall in der Wachstumsphase bindet Management-Kapazitäten, beschädigt das Kundenvertrauen und kann den gesamten Fundraising-Prozess torpedieren. Der Return on Investment für Security-by-Design ist in dieser Rechnung eindeutig. Gründerteams, die das frühzeitig verstehen, bauen Systeme, die nicht nur sicher starten, sondern auch sicher skalieren. Das ist der Kern von skalierbarer Softwarearchitektur als strategischem Vorteil.

Mit Experten die sichere Architektur meistern

Den Aufbau einer sicheren, DSGVO-konformen Architektur allein zu bewältigen, ist für die meisten Gründerteams unrealistisch. Es erfordert nicht nur technisches Know-how, sondern auch Erfahrung mit den konkreten Fallstricken regulierter Branchen und skalierbarer Systeme.

H-Studio unterstützt finanzierte B2B-SaaS-Startups dabei, genau diese Grundlage von Tag eins an richtig zu setzen. Vom Architecture Sprint (5 Tage, €3.500) vor dem MVP-Launch bis zur langfristigen Engineering Partnership als externes Senior-Team begleiten wir Teams durch jeden Schritt dieses Guides. Unsere Engineering-Leistungen decken Architektur-Reviews, DSGVO-konforme Implementierung und DevOps-Integration ab. Wer Enterprise-Engineering von Beginn an plant, vermeidet den kostspieligen Rewrite-Trap und schafft die Voraussetzungen für Series-A-fähige Systemqualität. Sprechen Sie mit uns, bevor die erste Codezeile geschrieben wird.

Häufig gestellte Fragen zur sicheren Architektur

Was bedeutet Security-by-Design konkret für SaaS-Startups?

Security-by-Design garantiert, dass Sicherheitsprinzipien und Prüfungen von Beginn an ins System integriert werden, statt später nachgebessert zu werden. Das ENISA-Playbook beschreibt 22 Prinzipien dafür, wie Sicherheit im gesamten Produktlebenszyklus verankert wird.

Welche Rolle spielt die DSGVO bei der Architekturgestaltung?

Die DSGVO definiert Anforderungen an Datenschutz, die in technischen und organisatorischen Maßnahmen implementiert und nachgewiesen werden müssen. Checklisten und Evidenzforderungen aus ENISA-Playbooks helfen KMU dabei, diese Anforderungen strukturiert zu erfüllen.

Welche Tools werden für Security-Architektur empfohlen?

Playbooks und strukturierte Checklisten wie die von ENISA unterstützen bei der Planung und Verifizierung; automatisierte Tools wie SonarQube, Snyk und Checkov ergänzen die technische Umsetzung. Die ENISA-Playbooks liefern konkrete Anweisungen zur Tool-Integration in den Entwicklungsprozess.

Wie lassen sich Sicherheitsprüfungen effizient im Entwicklungsalltag integrieren?

Automatisierte Tests und CI/CD-Checks gewährleisten fortlaufende Kontrolle und Dokumentation im Entwicklungsprozess. ENISA fordert Evidenz als Release Gate — das heißt: kein Deployment ohne nachweisbare Sicherheitsprüfung.

Empfehlung

Abonniere unseren Newsletter!

Gib deine E-Mail ein, um unseren neuesten Newsletter zu erhalten.

Keine Sorge, wir spammen nicht

Popular Articles

Mitwachsende Architekturen: Sk

Anna Hartung

Skalierbare Backend-Systeme: A

Anna Hartung

Produktionsreife SaaS aufbauen

Anna Hartung

Weiterlesen

SaaS im B2B: Architektur, Skalierung und Compliance

Entdecken Sie, was ist SaaS für B2B-Startups: Architektur, Skalierung und Compliance. Vermeiden Sie Fehler und sichern Sie Ihren Erfolg!

Produktionsreife SaaS aufbauen: skalierbar und DSGVO-konform

So bauen Sie produktionsreife SaaS-Systeme: skalierbare Multi-Tenant-Architektur, DSGVO-Konformität und ein Engineering-Standard für den DACH-Raum.

Skalierbare Backend-Systeme: Architektur für SaaS-Wachstum

Welche Backend-Architektur-Arten halten ein wachsendes B2B-SaaS aus? Multi-Tenant-Modelle, Resilience-Patterns und Microservice-Granularität für 12 bis 24 Monate Wachstum.

Mitwachsende Architekturen: Skalierbar wachsen ohne Relaunch

Wie B2B-SaaS-Teams Software so entwerfen, dass sie mit dem Geschäft wächst — ohne den teuren Rewrite nach 18 Monaten. Modulith-First, Strangler-Fig, Fitness Functions.

Software bauen, die deutsche Compliance überlebt

Nicht nur mit 'GDPR-Label', sondern auditfest, belastbar und enterprise-tauglich. In Deutschland ist Compliance kein Ereignis. Sie ist ein Betriebszustand. Software, die das nicht internalisiert, stagniert früher oder später—im Vertrieb, im Wachstum oder im Vertrauen.

Warum viele US-Tech-Setups in Deutschland nicht funktionieren

Und warum 'in den USA klappt das' kein Argument im DACH-Markt ist. Viele in den USA gebaute Produkte geraten in Deutschland strukturell ins Straucheln, nicht technisch. Das ist selten 'schlechtes Engineering'—es sind falsche Annahmen, die ins System eingebaut wurden.